情報セキュリティとは?情報の機密性・完全性・可用性、脅威,マルウェア・不正プログラム、脆弱性、不正のメカニズム、攻撃者の種類・動機、サイバー攻撃、暗号技術、認証技術、利用者認証、生体認証技術、公開鍵基盤、政府認証基盤などについてまとめました。

- 【情報の機密性・完全性・可用性】

- 【脅威,マルウェア・不正プログラム】

- 【脆弱性】

- 【不正のメカニズム】サイバーキルチェーン

- 【攻撃者の種類・動機】

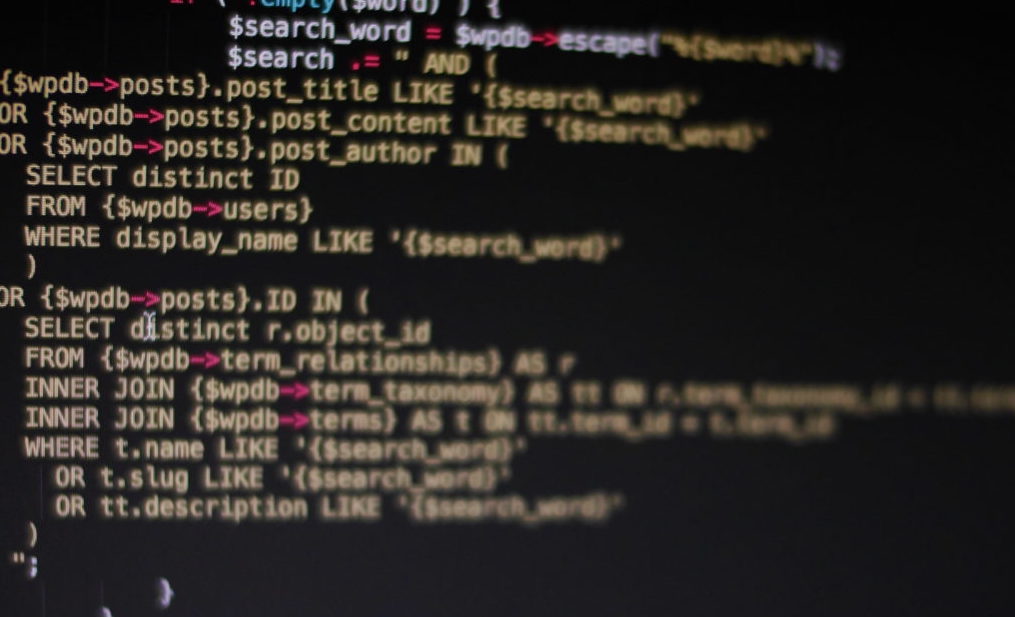

- 【サイバー攻撃】SQL インジェクション、クロスサイトスクリプティング、DoS攻撃、フィッシング、パスワードリスト攻撃、標的型攻撃

- 【暗号技術】共通鍵、公開鍵、秘密鍵、RSA、AES、ハイブリッド暗号、ハッシュ関数

- 【認証技術】デジタル署名、メッセージ認証、タイムスタンプ

- 【利用者認証】利用者 ID・パスワード、多要素認証、アイデンティティ連携(OpenID 、SAML)

- 【生体認証技術】

- 【公開鍵基盤】PKI、認証局、デジタル証明書

- 【政府認証基盤】GPKI、ブリッジ認証局

- 【その他】

【情報の機密性・完全性・可用性】

【脅威,マルウェア・不正プログラム】

| 種別 | 概要 |

|---|---|

| ランサムウェア | 電子ファイルを勝手に暗号化し、正常に利用できなくするマルウェアです。。 |

| トロイの木馬 | 正常動作しているように見せかけ、バックグラウンドで悪意のある動作を行うように仕組まれたマルウェアです。 |

| ワーム | ネットワークやリムーバブルメディアなどを媒介して、他のコンピュータへ感染を広げるマルウェアです。 |

| ルートキット(rootkit) | 攻撃者がシステムへ不正侵入した後に侵入した痕跡を隠蔽したり、再び侵入するためのバックドアを設置するための機能をまとめたソフトウェア群です。 |

| ポリモーフィック型ウイルス | 感染するごとに鍵を変えてウイルスのコードを暗号化することによってウイルス自身を変化させ、同一のパターンで検知されないようにするウイルス。ヒューリスティック法、ビヘイビア法などの行動検知型の手法で検出できる。(polymorphism:多形) |

| マルチプラットホーム型ウイルス | 複数のOSで利用できるプログラム言語で作成された、複数のOS上で動作するウイルス。 |

| ステルス型ウイルス | ルートキットを利用してウイルスに感染していないように見せかけて,ウイルスを隠蔽する。 |

| エクスプロイトコード | ソフトウェアの脆弱性を悪用した不正な動作を再現するために作成されたスクリプトやプログラム(Exploit Code)。脆弱性の検証のために使われたり、攻撃のために悪用されたりします。 |

| BlueBorne | Bluetoothの脆弱性をついて、デバイスを不正操作したり、情報を窃取する。 |

| マルウェアMirai | ランダムにIPアドレスを生成し、telnetポートにログインを試行して、IoT機器(工場出荷時等の弱いパスワードを使っているものなど)どに感染を広げ、C&Cサーバからの指令に従って標的に対してDDoS攻撃を行う。 |

【脆弱性】

| 用語 | 概要 |

|---|---|

| RLO | Unicodeで定義されているファイル名の並びを「左→右」から「右→左」に変える制御文字。文字列「ABC」の前に「RLO」を入れると、ファイル名は「 (RLO)CBA」となり、ファイル名の拡張子偽装などに悪用されることがある。 |

【不正のメカニズム】サイバーキルチェーン

| 用語 | 概要 |

|---|---|

| サイバーキルチェーン | 標的型攻撃を行う攻撃者の行動を7段階(偵察、武器化、配送、攻撃、インストール、遠隔操作、目的実行)に分けたもの。 |

不正アクセスの基本的な流れは以下のとおりです。

| 手順 | 概要 |

|---|---|

| 事前調査 | 攻撃対象の情報(OS、プロセスの種類、パッチの適用情報、開放しているポート番号など)を収集 |

| 権限奪取 | 攻撃対象の管理者権限を奪う |

| 不正行為 | 奪った管理者権限を使って、攻撃対象のデータを取得したり、ウイルスを設置したりする |

| 痕跡消去 | 不正行為の痕跡(ログ)を改ざんしたり消去する |

事前調査に使われる代表的な手法は以下のとおり。

| 事前調査の手法 | 概要 |

|---|---|

| ping | pingコマンドで、攻撃対象のホスト(IPアドレス)が応答するか確認。対策として、FWでICMPを遮断すればいいが、死活監視(障害検知)もできなくなる |

| ポートスキャン | 攻撃対象のすべてのポートに接続を試みて、応答のあったポート(開放されているポート=攻撃できるポート)を調べる。対策としては、FWで不要なポートを開放にしない。 |

| TCPスキャン | 攻撃対象のすべてのポート(1~65535番)との間でTCPによるコネクション確立を試行して待ち受けているポートを探す。 |

| ステルススキャン | TCPスキャンでコネクション確立が完了(3ウェイハンドシェイクが完了)すると攻撃対象にログが残ってしまう。それを防ぐために3ステップ目でRST=1を送って確立を中断することでログを残さないようにする手法。 |

| UDPスキャン | 攻撃対象のすべてのポートにUDPパケットを送信して到達するか調べる(攻撃対象からCIMPポート到達不能メッセージが帰ってきたらポートは閉じていると判断できる)。 |

| バナーチェック | サーバーのプロセスに接続したときに表示されるバナー情報を取得し、プロセスの情報(種類、バージョン、バッチレベル)などを調べる。対策としては、バナーを表示させないようにする。 |

| スタックフィンガプリンティング | 攻撃対象に接続したときの応答パケットの内容の違いから、OSの情報(種類、バージョン)を調べる。 |

| ウォードライビング | 街中にある無線LANスポットから、攻撃対象や攻撃に利用できる脆弱性のあるスポットを調査する(歩き回る)。 |

【攻撃者の種類・動機】

【サイバー攻撃】SQL インジェクション、クロスサイトスクリプティング、DoS攻撃、フィッシング、パスワードリスト攻撃、標的型攻撃

| 攻撃種別 | 概要 |

|---|---|

| DNSリフレクション | DNSサーバにわざとアクセスを反射(リフレクション)させて攻撃する手法です。送信元のIPアドレスを攻撃対象にすることで、DDoS攻撃をしかけます。送信元IPアドレスを攻撃対象の物に偽装し、DNSサーバに対してアクセスします。このとき、DNSサーバは問い合わせる時よりも、大きなパケットを攻撃対象宛(偽装したIPアドレスの本来の所有者)に返します。このように、DNSの問い合わせにより、送信元のIPアドレスを攻撃対象にすることで、DDoS攻撃をしかける手法です。パケットが増幅されて返ってくることからDNSアンプ攻撃とも呼ばれます。DNSクエリには「53/UDP」が使われます。UDP通信はTCP通信と違ってコネクションレスでIPアドレスの偽装が容易であるという性質があり、それを悪用されています。 |

| ブルートフォース攻撃 | 特定の文字数および文字種で設定される可能性のあるすべての組合せを試すことで解読を試みる攻撃手法。総当たり攻撃ともいわれる。 |

| C&Cサーバ | 攻撃者がマルウェアに対して指令となるコマンドを送信し、マルウェアが仕掛けられたコンピュータの動作を制御するために用いられる外部の指令サーバです(コマンド&コントロールサーバ)。 |

| DNSキャッシュポイズニング攻撃 | DNSサーバからの名前解決要求があった場合、正常な応答に加えて偽の名前解決情報を付加して送信することで、そのサーバのキャッシュに偽の情報を登録させる攻撃手法。PCが参照するDNSサーバに偽のドメイン情報を注入して、利用者を偽装されたサーバに誘導する際などに悪用される。DNSSEC導入などの対策がある。 |

| 線形解読法 | 平文と暗号文と鍵の関係を表す代数式を手掛かりにして鍵を見つけ出す、暗号化関数の線形近似式を発見するパスワード解読攻撃手法。 |

| 関連鍵攻撃 | 平文の一部分の情報と,暗号文の一部分の情報との間の統計的相関を手掛かりにして鍵を見つけ出すRC4の解読攻撃手法。 |

| 差分解読法 | 入力値の差分が出力値の差分にどのような影響を与えるかを分析し、平文を一定量変化させたときの暗号文の変化から鍵を見つけ出すパスワード解読攻撃手法。 |

| APT攻撃 | 持続的標的型攻撃ともいい、ソフトウェアの脆弱性に対して、複数の既存攻撃を組合せ、特定の対象に対して繰り返し行われるサイバー攻撃の総称。メールや外部メディア等で内部端末に侵入し、最終的には重要情報(知財情報や個人情報)を盗み出すのが目的。 |

| サイドチャネル攻撃 | 攻撃対象のサイドチャネル情報(漏洩電磁波・電力消費等)から暗号鍵推定等を行う非破壊型解析攻撃の総称。故障利用攻撃、タイミング攻撃や電力解析攻撃、電磁波解析攻撃などがある。 |

| タイミング攻撃 | 攻撃対象が暗号や復号に要する時間の差異から統計的に暗号鍵を推定する手法。暗号処理のタイミングが暗号鍵の論理値に依存して変化することを悪用したもの。すべての演算がデータによらず一定時間で終わるようにするなどの対策がある。 |

| スキャベンジング | 企業などの機密情報を詐取するソーシャルエンジニアリングの手法の一つ。不用意に捨てられた機密情報の印刷物をオフィスの紙ゴミから探し出す。 |

| MITM攻撃 | Man in the middle attack(中間者攻撃)の略。通信を行う2者間に割り込んで,両者が交換する情報を自分のものとすり替えることによって,気付かれることなく盗聴する。ピクチャパスワードとは、任意の画像上とその画像上で行われるタッチジェスチャーやマウスのポインティング操作などの組合せで認証を行う方式です。 |

| パスワードリスト攻撃 | Webサイトから流出した利用者IDとパスワードのリストを使って、他のWebサイトに対してログインを試行する攻撃です。複数のサイトで同じID・パスワードの組合せを使い回さないのが対策です。 |

| 辞書攻撃 | 一般的な単語や人名からパスワードのリストを作成し、不正ログインを試行する攻撃です。 |

| レインボーテーブル攻撃 | 想定され得るパスワードとそのハッシュ値との対のリストを用いて、入手したハッシュ値からパスワードを効率的に解析する攻撃手法です。 |

| ARPスプーフィング攻撃 | IPアドレスからMACアドレスを得るプロトコルARPの仕組みを悪用して機器のなりすましなどを行う行為。ARPでは、ブロードキャストでARP要求を行い、該当するノードがARP応答をユニキャストで行うことでアドレス解決をしますが、この攻撃方法では正規のノードよりも先に偽のARP応答を返すことでARPアドレス対応表の不正に書き換えを行います。不正なアドレス対応表を使用すると本来とは別の通信機器にパケットを流すことが可能になるので、攻撃者はこれを利用して盗聴やセッションハイジャックなどの行為を行います。(spoof:騙す) |

| URLエンコーディング攻撃 | 本来の長さより短いデータや、正しいエンコーディングでは有り得ないデータを送信させ、そのデータを受け取ったプログラムを誤作動させる攻撃です。 |

| バッファオーバフロー攻撃 | プログラムが確保したメモリ領域よりも大きなデータを読み込ませ、メモリ領域からあふれ出すデータ部分に不正に仕込まれたプログラムを制御するコードを実行させる攻撃です。 |

| セッションハイジャック | WebブラウザとWebサーバの間の通信で,認証が成功してセッションが開始されているときに,Cookieなどのセッション情報を盗む手法です。 |

| キーロガー | コンピュータへのキ一入力を全て記録して外部に送信します。 |

| リプレイアタック | 盗聴者が正当な利用者のログインシーケンスをそのまま記録してサーバに送信します。 |

| HTTPレスポンス分割攻撃 | Webアプリケーションの脆弱性を悪用し,Webサーバに不正なリクエストを送ってWebサーバからのレスポンスを二つに分割させることで、利用者のブラウザのキャッシュを偽造する攻撃手法。 |

| HTTPヘッダインジェクション攻撃 | HTTPリクエストのクエストリング(URLの後ろに?で続ける部分)で、改行コードを悪用して不正なコードが実行されてしまう攻撃。 |

| クリックジャッキング | WebサイトAのコンテンツ上に透明化した標的サイトBのコンテンツを配置し,WebサイトA上の操作に見せかけて標的サイトB上で操作させる攻撃手法。 |

| タブナビング | Webブラウザのタブ表示機能を利用し,Webブラウザの非活性なタブの中身を,利用者が気づかないうちに偽ログインページに書き換えて,それを操作させる攻撃手法。 |

| サラミ法 | 不正行為が表面化しない程度に,多数の資産から少しずつ詐取する方法。 |

| テンペスト攻撃 | 機器から放射される微弱な電磁波を傍受し解析することで元の情報の再現を試みる攻撃手法。 |

| マルチベクトル型DDoS攻撃 | 複数のDDoS攻撃手法(サーバのリソース枯渇、ネットワーク帯域の飽和、アプリケーションの脆弱性を狙うなど)を組み合わせによる、標的のサービス停止を目的とした攻撃です。 |

| DNS水責め攻撃 | 開キャッシュサーバ(オープンリゾルバ)、ホームルータに対して、存在しない幾つものサブドメインに対するDNSクエリを発行し、権威DNSサーバへの問合せを意図的に大量発生させて過負荷状態にしてサービス停止に陥いらせる攻撃です(ランダムサブドメイン攻撃)。 |

| バージョンロールバック攻撃 | 攻撃者が意図的に通信に利用するプロトコルのバージョンを低下させ、古いバージョンの脆弱性を利用する攻撃手法。 |

| IPスプーフィング攻撃 | 攻撃者が送信元IPアドレス(IPヘッダの一部)を偽装して応答パケットを攻撃対象に送信する攻撃手法。身元を秘匿しながら「ポートスキャン」や「DoS攻撃」を行うときに使われる。対策としては、不自然なIPパケットをファイアウォールで遮断(例:送信元がプライベートIPアドレスの場合など)するなどがある。(spoof:騙す) |

| ICMP Flood攻撃 | 攻撃対象に「ICMP echo request(ping)」を大量に送信し続けて、攻撃対象に負荷をかけてサービス停止を狙う攻撃。ICMPは上位プロトコルにUDPを使用するため、攻撃者が送信元IPアドレスの偽装を簡単に行えるため、パケット情報から攻撃者を特定することが難しい(別名:ping Flood攻撃)。 |

| Smurf攻撃 | DoS攻撃の1つ。標的のIPアドレスを送信元アドレスとしてなりすました大量のICMPパケットをブロードキャストで送信し、大量の応答パケットが標的に送られる。 |

| Pass the Hash攻撃 | 攻撃者がパスワードのハッシュ値だけでログインできる仕組みを悪用してログインする、なりすまし攻撃。。認証時に使用されるパスワードのハッシュ情報を不正に取得し、そのハッシュ情報を使用して認証を行う。攻撃に使用されるツールの一つに、「psexec」と呼ばれるMicrosoftが提供するリモート実行ツールがある。 |

| EDoS | 攻撃対象に対して経済的なダメージを与えることを主目的とするDoS攻撃(通常のDoS攻撃と違い、サービス停止が目的ではない)。例えば、従量課金制のクラウドサービスを利用しているWebサイトに対して、外部から大量のリクエストを送ることで負荷をかけ、Webサイト管理者に対して、クラウドサービスの利用料を多額に支払わせるなど。 |

| マルチベクトル型DDoS攻撃 | 複数のDDoS攻撃手法を組み合わせて標的のサービス停止を狙う攻撃。 |

| MITB攻撃 | マルウェアが、クライアント端末でプロキシとして動作し、Webブラウザ間の送受信をブラウザベースで盗聴したり改ざんする攻撃。インターネットバンキングの不正送金などに利用されている(インターネットバンキングへのログインを検知→通信のセッションを乗っ取り → 送金先の口座番号を改ざんして攻撃者に送金させる)。対策として、利用者の入力情報が送信後に改ざんされていないか、受信者が受信したデータを情報をトランザクション署名で検証するなど。 |

| OSコマンドインジェクション攻撃 | Webサーバに対して、不正な動作をさせる攻撃。Webアプリケーションへ正常な入力値に不正なパラメータを含ませることでWebサーバーのOSへ命令文(コマンド)を渡して不正な操作を試みるのが一般的です。 |

| カミンスキー攻撃 | キャッシュに存在しないサブドメインに対してDNSクエリを発行し、より効率良くDNSキャッシュポイズニング攻撃を行う手法。対策としては、問合せ時の送信元ポート番号をランダム化し、偽の情報がキャッシュされる確率を減らすなどがある。 |

| セッションIDの固定化攻撃 | 悪意のある第三者が正規のWebサイトから取得したセッションIDを、利用者のWebブラウザに送り込んだ後、利用者がそのセッションIDでログインし、セッションがログイン状態に変わった後に利用者になりすます。 |

| ディレクトリトラバーサル攻撃 | 攻撃者が、ファイル名の入力を伴うアプリケーションに対して、上位のディレクトリを意味する文字列を使って、非公開のファイルにアクセスする。 |

| POODLE攻撃 | SSL 3.0を使用した通信で、ロック暗号のCBCモード利用時の脆弱性を突く攻撃。パディングを悪用して暗号化通信の内容を解読できる。 |

| Adversarial Examples攻撃 | 画像認識で認識対象の画像中に人間には知覚できないノイズや微小な変化を含め、AIアルゴリズムの特性を悪用して判定結果を誤らせる攻撃 |

| Model Inversion攻撃 | 機械学習済みモデルの入出力から、訓練データに用いられたデータの入手したり、復元したりする攻撃(モデル反転攻撃)。 |

| DRDoS攻撃 | 大量の応答パケットを攻撃対象に送信し、サービス停止を狙う攻撃(Distributed Reflection Denial of Service)。 |

| Adaptively Chosen Message攻撃 | デジタル署名を偽造する攻撃(適応的選択文書攻撃)。攻撃者は、任意に選んだ文書に対して真の署名者に署名させた後に、そこで入手した情報を用いて攻撃者が別の文書の署名を偽造する。 |

認証システムへの攻撃

| 攻撃種別 | 概要 |

|---|---|

| 通信の盗聴 | 平文のまま通信していると盗聴されること。通信の暗号化、ハッシュ値やワンタイムパスワード等の利用が対策となる。 |

| キーロガー | 端末上で入力されたキー操作が記録され、そこからIDやパスワードが盗まれること。キー配置をランダムにするソフトウェアキーボード等の利用が対策となる。 |

| オートコンプリート情報の窃取 | Webブラウザに搭載されている、サイトのIDとパスワードを自動入力するオートコンプリート機能の保存データが盗まれること。利便性は悪くなるが、対策としてはこの機能を使わないこと。 |

| パスワードクラッキング | 総当たり攻撃や辞書攻撃でパスワードを盗まれる。 |

| フィッシング | 本物そっくりの偽物サイトに誘導され、そこでIDやパスワード等の重要情報を入力させて盗まれること。フィッシング対策ソフトの導入やホワイトリストの導入などが対策となる。 |

【暗号技術】共通鍵、公開鍵、秘密鍵、RSA、AES、ハイブリッド暗号、ハッシュ関数

| 種別 | 概要 |

|---|---|

| 基本用語 | 暗号化・復号化・平文・暗号鍵・復号鍵の意味についてまとめました。 |

| シーザー暗号 | ー |

| XOR暗号 | ー |

| AES | AES(Advanced Encryption Standard)は、アメリカ合衆国の次世代暗号方式として規格化された共通鍵暗号方式です。暗号化に用いるブロック長は128ビット、鍵の長さは128、192、256ビットから選択可能。段数(ラウンド数)は鍵長によって10段、12段、14段と3種類に変化します。暗号化の際には、段数の分だけ暗号化処理を繰り返します。 |

| AES-256 | 共通鍵暗号方式であるAESのうち、鍵長256ビットの暗号鍵を用いて暗号化/復号を行う方式。正しい平文に戻すためには最大で$2^{256}$回の試行が必要。(平均試行回数は$2^{128}$回) |

| SHA-1 | データを固定長(160ビット)のメッセージダイジェストに変換するハッシュ関数(Secure Hash Algorithm 1の略)。脆弱性が発見されているため、後継(SHA-2、SHA-3)へ移行されている。TLS,SSL,PGP,SSH,S/MIME,IPSecなどの様々なセキュリティ技術に採用されていますが、アルゴリズムに脆弱性が発見されているためSHA-2やSHA-3への移行が進められています。 |

| ハッシュ関数 | 入力されたデータをもとに固定長の文字列(ハッシュ値)に変換する関数です。SHA-256(Secure Hash Algorithm 256)が出力するハッシュ値は256ビットなので、入力データの長さにかかわらず得られるハッシュ値は常に256ビットになります。 |

| 公開鍵暗号方式 | 暗号化して送信することは誰でもでき、暗号化された内容を復号できるのは正規の受信者だけという特徴をもつ暗号方式です。送信者は「受信者の公開鍵」で送信データを暗号化し、受信者は「受信者の秘密鍵」で復号します。 |

| 共通鍵暗号方式 | 秘密鍵暗号方式とも呼ばれ、「暗号鍵」「復号鍵」が同じものとなります。VPNなど送信者と受信者が固定される場面で利用され、送信者と受信者に同じ鍵を設定すれば秘密鍵が外部に漏れる心配はなく、公開鍵暗号方式よりも計算コスト(主に復号時間)も低いというメリットがあります。ただし、不特定の相手とやり取りする場面では、秘密鍵を安全には渡せないため利用できません。そこで、近年では鍵交換時だけ公開鍵暗号方式を使って秘密鍵を渡す「ハイブリッド暗号方式」がよく利用されています。 |

| ハイブリッド暗号方式 | 「共通鍵暗号方式は鍵の共有が安全ではない」「公開鍵暗号方式は暗号化復号化の処理時間コストが高い」という双方の欠点を補う暗号方式です。共通鍵を交換するときのみ「公開鍵暗号方式」を使用することで、不特定の相手が安全に共通の鍵を使用でき、それ以後の通信は共通鍵暗号方式に切り替えて共通鍵を使って行うことで処理時間コストを抑える仕組みです。送信者は受信者の「公開鍵」で「共通鍵」を暗号化して送付します。受信者は自分の「秘密鍵」でそれを復号化します。すると送信者と受信者が安全に「秘密鍵」を持つことができます。SSLなどに用いられています。 |

| AES | Advanced Encryption Standardの略。アメリカで規格化された共通鍵暗号方式。最大256ビットの鍵長を利用可能で、無線LANの暗号化規格WPA2の暗号化方式としても採用されている。 |

| ElGamal暗号 | 非常に大きな数の離散対数問題を解くことが困難であることを利用した公開鍵暗号方式。 |

| RSA | けた数の大きな数の素因数分解に膨大な時間がかかることを利用した公開鍵暗号方式。 |

| 楕円曲線暗号 | 楕円曲線上の離散対数問題を解くことが困難であることを利用した公開鍵暗号方式。 |

| PQC | 耐量子計算機暗号(PQC: Post-quantum cryptography) ともいい、量子コンピュータによる攻撃に対しても安全性を保つことができる暗号の総称。 |

【認証技術】デジタル署名、メッセージ認証、タイムスタンプ

| 用語 | 概要 |

|---|---|

| サーバ証明書 | 暗号化通信前に、サーバからクライアントに送られる公開鍵に対するデジタル証明書です。認証局(CA)によって発行され、認証を受けた公開鍵が含まれていて、その信頼性(改ざんがないことを)を担保するために認証局のデジタル署名が付されています。 |

| タイムスタンプ | 対象データのハッシュ値と、信頼できる第三者機関である時刻認証局(TSA:Time Stamp Authority)が発行する時刻情報を含んだものです。検証時には、電子データのハッシュ値とタイムスタンプ内のハッシュ値を比較し、データの「存在性」「完全性」を確認できます。 |

| デジタル署名 | 送信者が秘密鍵を使ってデジタル署名を作成し、それを平文に付加することで、受信者が送信者を確認できるもの。 |

| XMLデジタル署名 | XML文書の完全性,認証,否認防止などを目的として、ファイルにデジタル署名を埋め込むため仕様(RFC3075で標準化)。任意のデータファイルやXML文書全体だけでなく、XML文書の一部(要素単位)を対象として署名もできる。「Signature要素」と「いくつかの子要素」を組合わせて記述するが、オブジェクトの参照を指定するのが「Reference要素」であり、要素の中でURIによって署名されるリソースを指定する。 |

【利用者認証】利用者 ID・パスワード、多要素認証、アイデンティティ連携(OpenID 、SAML)

| 用語 | 概要 |

|---|---|

| SASL | 各種プロトコルに、認証機能や、オプションで暗号化機能を提供する層(Simple Authentication and Security Layer の略)。アプリ開発者は認証に関する開発は行わなくて済む。認証方式として、PLAIN(平文で安全でない)、LOGIN(平文で安全でない)、CRAM-MD5(チャレンジ・レスポンス型認証方式で比較的安全)、DIGEST-MD5(総当り攻撃や辞書型攻撃に弱いCRAM-MD5を改良したもの)などがある。 |

| 認証サーバ | 外部からインターネットを経由して社内ネットワークにアクセスする際に、CHAPなどのプロトコルで利用者認証時のパスワードの盗聴を防止したりチャレンジレスポンス方式を採用したワンタイムパスワードを用いて利用者認証時のパスワードの盗聴を防止します。 |

| シングルサインオン(SSO) | ユーザ認証を一度受けるだけで許可された複数のサーバへのアクセスについても認証する技術。ユーザの利便性の向上できる(Single Sign-On, SSO)。実装方式に「Cookie」「リバースプロキシ」「SAML」を利用するタイプなどがある。 |

| SSO(クッキー利用) | 初回ログイン時、Webサーバのエージェントが認証サーバにアクセスでして証を行う。そのとき、エージェントは、認証情報が入ったクッキーをクライアントに返す。別のWebサーバにアクセスがあった場合、エージェントが認証サーバにアクセスし、クッキー情報で認証を行う。 |

| SSO(リバースプロキシ型) | Webサーバへの全アクセスをリバースプロキシに集約する。リバースプロキシはアクセスしてきたユーザを認証する。ログインに成功すると、リバースプロキシはWebサーバに代理アクセスし、結果をユーザに返す。 |

| SSO(SAML利用) | 認証情報、属性情報、アクセス制御情報を異なるドメイン間で交換し、複数のドメインをもつ大規模なサイトなどでシングルサインオンの仕組みを実現する。 |

| S/KEYワンタイムパスワード | サーバはクライアントから送られた使い捨てパスワードを演算し,サーバで記憶している前回の使い捨てパスワードと比較してクライアントを認証する。 |

| 時刻認証方式ワンタイムパスワード | 利用者がトークンと呼ばれる小型のデバイスを携帯し、その機器に表示される認証時の時刻を基にしたワンタイムパスワードを入力することで本人認証を行う。 |

| チャレンジレスポンス方式 | ①利用者がIDでアクセス②認証サーバ側はチャレンジコードを発行③利用者はチャレンジコード+PWDなどでハッシュ計算し、算出されたレスポンスを送信④認証サーバ側で同じ計算をして比較 |

| AAAフレームワーク | RADIUSやDIAMETERが提供する3つの機能である「Authentication(認証)」、「Authorization(認可)」、「Accounting(課金:利用者ごとの送受信データ量や接続時間などを記録)」の頭文字を組み合わせた言葉。 |

| FIDO | 公開鍵暗号方式を用いたクライアント認証の1つです(Fast IDentity Online) 。クライアントがデジタル証明書を作成してオンラインサービスに送信し、オンラインサービスがそれを認証します。 |

【生体認証技術】

生体認証技術とは、人に固有な身体の部位(指紋、声紋、虹彩など)や筆跡などの行動パターンを事前にシステムに登録し、認証時に照合することで本人を認証する技術です。

コンピュータシステム上で照合作業を行うため、本人であっても認証されない確率(本人拒否率、FRR:False Rejection Rate)と間違えて他人を認証してしまう確率(他人受入率、FAR:False Acceptance Rate)がある割合で生じます。

この2つはトレードオフの関係となり、生体認証システム導入の際には、どちらの確率も許容範囲内に収めるようなしきい値を設定するのが一般的です。

【公開鍵基盤】PKI、認証局、デジタル証明書

| 用語 | 解説 |

|---|---|

| PKI | 所有者と公開鍵の対応付けを行う基盤(ポリシーや技術の集合)。公開鍵と秘密鍵のペアが真の所有者のものであるかを第三者機関であるCA(Certification Authority,認証局)が審査し、申請者の公開鍵に対してディジタル証明書を発行することで保証を実現します。 |

| 認証局 | 認証局(CA:Certification Authority)は、デジタル証明書(電子証明書)の登録、発行、失効をおこなう第三者機関です。 |

| VA | VA(Validation Authority:証明書有効性検証局)の略で、ディジタル証明書の失効状態についての問合せに応答します。 |

| AA | AA(Attribute Authority:属性認証局)の略で、認証局に代わって属性証明書を発行します。 |

| RA | RA(Registration Authority:登録局)の略で、本人確認を行ってディジタル証明書の発行を指示します。 |

| CRL | CRL(Certificate Revocation List:証明書失効リスト)は、公開鍵基盤(PKI)において有効期限内であったにもかかわらず、漏えい等により失効した(信用性のない)公開鍵証明書のリストです。CRLには、失効したディジタル証明書のシリアル番号、その証明書が失効した日時が登録されています。失効理由としては、秘密鍵の漏洩・紛失、証明書の被発行者の規則違反などで、どれも認証の役に立たなくなったということが共通しています。PKIを使用したアプリケーションが証明書の有効性を検証するために使われています。 |

| OCSP | デジタル証明書(公開鍵証明書)の有効性をリアルタイムに問い合わせるプロトコル。 暗号化やデジタル署名に用いるX.509証明書が何らかの理由により有効期限前に失効している場合に、調べることができる。 |

| CPS | 認証局の認証業務の運用などに関する詳細を規定した文書(Certification Practice Statement)。 |

【政府認証基盤】GPKI、ブリッジ認証局

【その他】

| 用語 | 概要 |

|---|---|

| セキュリティバイデザイン | 「情報セキュリティを企画・設計段階から確保するための方策」と定義されている。開発プロセスの早期段階からセキュリティを考慮することで、後付けでセキュリティ機能を追加する場合と比べて、①手戻りが少ない、②低コスト、③保守性の向上 などの利点があります。特にIoTシステムなどでセキュリティバイデザイン思想で設計、構築、運用することが推奨されています。 |

| TKIP | Temporal Key Integrity Protocolの略。無線ネットワーク規格で使われているセキュリティプロトコルです。使用する鍵を一定時間ごとに更新することで暗号解読に対する耐性を高めた方式です。 |

| RLO | Unicodeで定義されている制御文字で、ファイル名の並びを「左→右」から「右→左」に変えます。例えば、JPGという文字列の前にRLOを挿入すると、コンピュータ上では(RLO)GPJというファイル名に見るため悪用すると、ファイル名を偽装が可能になります。【例】samplefgpj.exeの2つの「f」の間にRLOを挿入された場合、コンピュータ上ではsample(RLO)exe.kpgと表示されます。 |

| ダークネット | インターネット上で到達可能であるが、未使用のIPアドレス空間のこと。このIPアドレス空間に対して送信されるパケットを観測すると、不正な活動を目的とするものが観測されることが多いらしい。 |

| 隠れ端末問題 | 端末がアクセスポイントとは通信できるが、他の端末のキャリアを検出できず、送信フレームが衝突を起こしやすい問題 |

不正のトライアングル

不正行動は「動機・プレッシャー」「機会」「正当化」の3要素がすべて揃った場合に発生するという理論。

| 要素 | 概要 |

|---|---|

| 動機・プレッシャー | 自己の欲求の達成や問題解決のために不正を行うという考えに至ること。(例)達成困難なノルマ達成のため、借金返済のためなど |

| 機会 | 不正できる環境のこと。(例)不正可能なシステム上の不具合が放置されている、不正をチェックする仕組みがいない |

| 正当化 | 不正を行うための理由を正当化すること。(例)自分のせいではなく、組織や仕組みが悪い |

【情報処理入門】用語解説・資格試験対策まとめ

情報処理分野の用語・原理・資格試験対策について解説します。

コメント