情報セキュリティ対策とは?マルウェア・不正プログラム、不正アクセスなどについてまとめました。

【情報セキュリティ啓発】教育、訓練

【組織における内部不正防止ガイドライン】

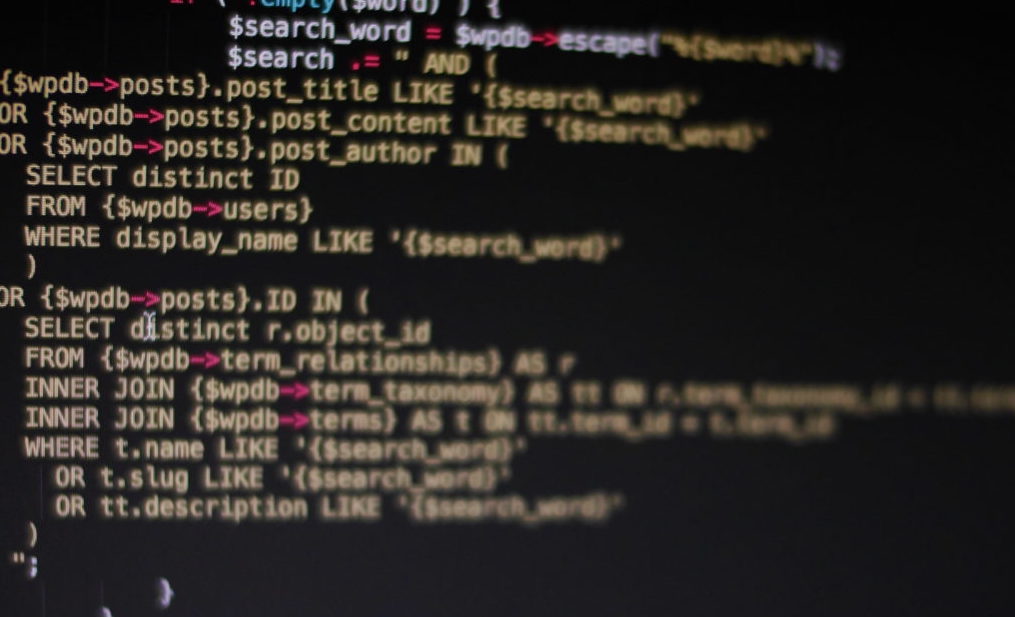

【マルウェア・不正プログラム対策】

| 対策手法 |

概要 |

| セキュアブート |

OS起動前に不正なプログラムが実行されるのを防ぐ技術。起動時にOS起動ファイル、ドライバのデジタル署名を検証することで、起動プロセスでの不正な操作を防ぐ。SSDやHDDのブートセクタに感染しているマルウェアの実行も防ぐことができ、BIOSの次の仕様であるUEFIで実装されている。 |

| BIOSパスワード |

●BIOSにパスワードを設定し、PC起動時にBIOSのパスワードを入力させてOSの不正な起動を防ぐ技術。 |

| HDDパスワード |

●HDDにパスワードを設定してPC起動時にHDDのパスワード入力を入力させてOSの不正な起動を防ぐ技術。 |

| トランザクション署名 |

マルウェアの影響が及ばないハードウェアトークンで生成したワンタイムパスワードを認証情報として使用する方法で、増加するMITB攻撃(ユーザPC内でプロキシとして動作するマルウェアによってWebブラウザ~Webサーバ間の送受信をブラウザベースで盗聴および改ざんする攻撃)の対策などに有効とされています。 |

| ステガノグラフィ |

データ内(音声、画像など)に、別のデータ(著作者名、利用者情報など)を埋め込む技術や考え方。「電子透かし技術」が代表例。 |

【不正アクセス対策】

| 対策 |

概要 |

| SPF |

SPF(Sender Policy Framework)とは、SMTP接続してきたメールサーバのIPアドレスから、正規のサーバから送られた電子メールかどうかを調べるする技術です。これにより、受信メールサーバ側にて電子メールの送信元ドメインが詐称されていないかを確認できます。 |

| ポートスキャナ |

検査対象の通信機器の全ての通信ポートに信号を送り、サービスの稼働状態を外部から調査するツール。セキュリティ上の問題のあるサービスや、既知のセキュリティホールがそのままになっているサービスの検出します。代表的なポートスキャナはオープンソースソフトウェアのNmap(Network Mapper)。 |

| IPS |

Intrusion Prevention System:不正侵入防止システム。 パケットのヘッダ情報の検査や通信が行われるアプリケーションを識別して,通信の制御を行う。 |

| IDS |

Intrusion Detection System:不正侵入検知システム。ネットワークやホストをリアルタイムで監視し、異常を検知した場合に管理者に通知するなどの処置を行うシステム。異常を通知することを目的としたシステムのため通信の遮断などの防御機能を持たないことが多い。ネットワークの通信を監視するネットワーク型IDS(NIDS)と、サーバなどにインストールされ、そのマシンの挙動を監視するホスト型IDS(HIDS)に分類されます。 |

| hostsファイル |

TCP/IPを利用するコンピュータにおいてIPアドレスとホスト名の対応を記述するファイルです。hostsファイルでは「IPアドレス ホスト名」の形式で1つの行につき1つの対応を記述します。Windows環境ではDNSの設定よりもhostsファイルの設定が優先されるので、攻撃者によりhostsファイルが改ざんされると不正なURLへ誘導されたり、攻撃の踏み台にされたりするなどの被害が発生する可能性があります。 |

| 不正ログイン対策 |

利用者のプロバイダ、ブラウザ、接続元IPアドレス等を記録し、ログイン時に比較する。 |

| ログ(タイムゾーン) |

利用者が日本人の場合、記録情報のタイムゾーンは世界標準時より9時間程度ずれている。不正アクセスが海外からあれば、世界標準時で記録されたログや、タイムゾーンを示す情報が記録されないことがある。 |

| DNSSEC |

DNSサーバが応答を送信する際に公開鍵暗号を利用した署名を付加します。受信側で付加された署名を検証することによりデータの出自認証と完全性を確認でき、DNS応答の偽造(DNSキャッシュポイズニング攻撃など)を防ぐことができます。 |

| ベイジアンフィルタリング |

利用者が振り分けた迷惑メールメールの特徴を学習し、迷惑メールを識別するフィルタ。 |

| NTPのmonlist無効化 |

NTPを使った増幅型DDoS攻撃に対しては、NTPサーバが踏み台にされることを防止する対策ために、状態確認機能(monlist)を無効化する。 |

| ゾーン転送の制限 |

DNSサーバに格納されるネットワーク情報のうち、第三者に公開する必要のない情報が攻撃に利用されることを防止するため、「ゾーン転送を行うホストをセカンダリサーバのみに制限」し、プライマリDNSサーバは「ゾーン転送を許可するセカンダリDNSサーバを登録」し、転送範囲を最小とします。 |

| IPスプーフィング攻撃対策 |

外部から入るパケットの「送信元IPアドレスが自ネットワークのもの」であれば、そのパケットを破棄する。 |

| DNS CAAレコード |

ドメインに対する証明書発行が承認された認証局のコモンネームを指定するDNSリソースレコード。不正なサーバ証明書の発行を防ぐ。 |

| DNS SPFレコード |

電子メールを受信するサーバでスパムメールと誤検知されないようにする。 |

【情報漏えい対策】

| 用語 |

概要 |

| プライバシーマーク制度 |

事業者の個人情報の取り扱いについて、資格を持った審査員が査定を行い、適切な管理体制であると評価された事業者にプライバシーマークの使用を認める制度。一般財団法人日本情報経済社会推進協会(JIPDEC)が運用している。 |

【アカウント管理】アクセス制御

| 用語 |

概要 |

| 特権的アクセス権 |

システム上のあらゆる作業を可能にする強力な操作権限のことで、システムを管理する役割を持つ管理者ID/特権ユーザなどに与えられます。管理者がシステムを運用する際に使用され、一般の利用者権限では実施できない「ユーザの追加・削除」「システムの設定変更」「ソフトウェアのインストール/アップデート」「ログの操作」などの作業を行うために必要となります。 |

| ★アクセス制御の3原則 |

識別(どのユーザーが対象者となるか)、認証(どのシステムにアクセスできるか)、権限(ユーザーが行うことのできる操作の範囲)の3原則から成る。 |

| ★アクセス制御の種類 |

DAC(任意アクセス制御)、MAC(強制アクセス制御)、RBAC(ロールベースアクセス制御)の3種類がある。 |

| ★アクセス権付与の原則 |

「責務の分離の原則」「最小権限の原則」がある。 |

| ★特権ID |

最小権限の原則、相互牽制、事前申請・日報・ログ |

【ログ管理】

【入退室管理】

| 用語 |

概要 |

| アンチパスバック |

セキュリティ区画の出入口で利用者IDごとに入退室の時刻を記録し、矛盾のある入退室行動を制限する仕組み。

矛盾とは、入室していないIDが退室しようとしたときなど。 |

| TPMOR |

意味は「2人以上の最小滞在ルール」。最初の入室者と最後の退室者に対して2人同時の入室・退室を課し、セキュリティ区画内に1人のみが在室する状況を防止する仕組み。 |

| インターロックゲート |

入室ゲートを二重扉にすることで1人ずつしか入退室できないようにする装置。 |

| パニックオープン |

火災報知機の作動や停電等の非常事態発生時に、入退室ゲートを自動的に解錠し避難経路を確保する仕組み |

【検疫ネットワーク】

【多層防御】

| 種別 |

概要 |

| 2要素認証 |

「ICカードとパスワード」や「指紋とパスワード」などのように「利用者が知っている」「持っている」「有している」情報のうち2種類の要素を使用して認証を行う方式です。2段階で認証を行うのでセキュリティを高めることができますが、認証システムの導入コストが掛かることや認証のプロセスが煩雑になるデメリットもあります。(例)ICカード認証(所有物による認証)・指紋認証(身体的特徴による認証)の組合せは2要素認証だが、「ICカード認証」「ワンタイムパスワード」は両方とも「所有物による認証」に分類されるため2要素認証とはなりません。 |

【無線LANセキュリティ】WPA2、WAP3-Enterprise

| 用語 |

概要 |

| WAP3-Enterprise |

IEEE802.1Xの規格に沿った利用者認証及び動的に配布される暗号化鍵を用いた暗号化通信を実装するための規格。 |

| Enhanced Open |

公衆無線LANなどで、パスフレーズの認証なしに、端末とアクセスポイントとの間の無線通信を暗号化するもの。SSIDを指定するだけで使える公衆無線LANの利便性を保ちつつ、通信が保護されます。 |

| WPA3 |

端末とアクセスポイントとの間の無線通信を暗号化。パスフレーズや認証サーバでの認証が必要(Wi-Fi Protected Access 3の略)。 |

Wi-Fiアライアンスが認定した無線LANの暗号化方式の規格で、AES暗号に対応しています。

【携帯端末セキュリティ】携帯電話、スマートフォン、タブレット端末

【セキュリティ製品・サービス】ファイアウォール、WAF、DLP、SIEM

| 方式 |

コンピュータウイルスの検出法 |

| パターンマッチング法 |

既知ウイルスのシグネチャと比較し、ウイルスを検出します。 |

| コンペア法 |

感染前のファイルと感染後のファイルを比較し、ファイルに変更が加わったかどうかを調べてウイルスを検出します。既知の検体と同一のウイルスのみ検出可能です。 |

| ビヘイビア法 |

ウイルスが原因の異常な現象や動作からウイルスを検出します(behavior:行動)。マルウェアの感染によって生じるデータ読書の異常動作・通信などがあればマルウェアとして検知します。

(例)「通信量の異常な増加」「アクセスエラー量の異常な増加」など。 |

| チェックサム法 |

ファイルのチェックサムと照合し、ウイルスを検出します。 |

| WAF(Web Application Firewall) |

「通過するパケットのIPアドレス」「ポート番号」「ペイロード部(データ部分)」をチェックして、Webアプリケーションに対する攻撃を検知し、通信をブロックできるファイアウォール。ただし、HTTPS通信が行われている経路上のパケットは暗号化されているため、これらの検知手法が使えない。そのためHTTPの経路に設置する。 |

| SSLアクセラレータ |

SSL/TLS通信におけるパケットの暗号化/復号を高速に行う専用機器。Webサーバの処理負荷を軽減する目的で「ファイアウォールとWebサーバーの間」に設置される。またSSLアクセラレータのWAN側はHTTPSとなる(LAN側はHTTP)。 |

| SIEM |

様々なシステムの動作ログを一元的に蓄積・管理し、セキュリティ上の脅威となる事象をいち早く検知・分析します(Security Information and Event Management)。 |

| UTM |

ファイアウォール機能を有し、ウイルス対策や侵入検知などを連携させ、複数のセキュリティ機能を統合的に管理します(Unified Threat Management)。 |

| SDN |

SDN(Software Defined Network)の略で、ネットワーク上の様々な通信機器を集中的に制御しネットワーク構成やセキュリティ設定などを動的に変更します。 |

| DMZ |

DeMilitarized Zone(非武装地帯)の略で、公開サーバなどの外部からアクセスされる可能性のある情報資源を設置するための、外部でも内部でもない中間的な位置に存在するセグメントです。インターネットと内部ネットワークおよびDMZは、ルータやファイアウォールで隔てられています。外部からのアクセスを受け付ける公開サーバを内部ネットワークに設置すると、攻撃を受けた際の被害が、内部ネットワークの他のサーバに波及する恐れがあるため、Webサーバは被害発生時の影響を最小限にするためDMZに設置するのが一般的です。一方、DBサーバへのアクセスはWebサーバを介して行われるため、外部から直接アクセスさせる必要がなく内部ネットワークに設置するのが一般的です。 |

| NAPT |

プNetwork Address Port Translationの略で、プライベートIPアドレスとグローバルIPアドレスの相互変換するNATの考え方にポート番号を組み合わせた技術。NAPT機能には内部ネットワークを秘匿できるというセキュリティ上の副次的効果がある。 |

| TPM |

PCのマザーボード上に直付けされるセキュリティチップで、RSA暗号の鍵ペアの生成、暗号・復号、ハッシュ値の計算、デジタル署名の生成・検証などを行う(Trusted Platform Module)。 |

| コピーガード |

データのコピーを防止する技術 |

| クリプトグラフィ(暗号化) |

第三者に盗聴されても解読できないように、ある規則でデータを変換すること。 |

| ステガノグラフィ |

メッセージをデータ(画像、音声など)に埋め込んで、その存在を隠す技術 |

【ファイアウォール】ゲートウェイ方式、サーキットゲートウェイ方式、トランスポートゲートウェイ方式、パケットフィルタリング

| 方式 |

概要 |

| ゲートウェイ方式 |

アプリケーションのプロトコル(HTTP,FTP,SMTPなど)ごとにゲートウェイ機能の設定が必要。 |

| トランスポートゲートウェイ方式 |

トランスポート層レベルでコネクションを中継する。 |

| パケットフィルタリング方式 |

パケットのヘッダ部の内容に基づいてフィルタリングを行う(例:外部に公開していないサービスへのアクセス遮断などが可能)。戻りのパケットに関しては、過去に通過したリクエストパケットに対応したものだけを通過させる。

※データ部のチェックは行わない!(電子メールの内容などはパケットのペイロード部に格納されているためチェックできない)。 |

| アプリケーションゲートウェイ型 |

パケットのデータ部をチェックし、アプリケーション層での不正なアクセスを防止する。 |

| ステートフルインスペクション方式 |

通信内容の通過可否(ポートの開閉)を動的に判断するファイアウォールの方式。セッション毎に通信順序が矛盾した攻撃パケットを遮断することができたり(例:過去に通過したリクエストパケットに対応付けられる戻りのパケットは通過させたり)、最小限の許可ルール設定で済むため「設定不備に対するサイバー攻撃に強い」という利点がある。 |

| ステートフルフェールオーバー |

システム障害時に別のファイアウォールへ通信を引き継ぐ機能。 |

【ディジタルフォレンジックス】

ディジタルフォレンジクスとは、不正アクセスや情報漏えいなどのセキュリティインシデントの発生時に、原因究明や法的証拠を明らかにするために対象となる電子的記録を収集・解析することです。

【システム障害】再開方法

| 再開手法 |

概要 |

| ウォームスタート |

障害発生時に、システムの電源をOFFにせずそのままの状態でプログラムを再起動して処理を再開する方法。 |

| コールドスタート |

障害発生時に、システムの電源を入れ直し、システムを初期状態に戻してからプログラムを起動して処理を再開する方法。 |

| ロ-ルバック |

トランザクションの途中、障害発生でアプリケーションが強制終了した場合に、更新前ログを用いてデータベースをトランザクション開始直前の状態に戻す処理。 |

| ロールフォワード |

障害発生時に、アプリケーションが強制終了したときに、更新後ログを用いて今まで処理したトランザクションを再現しシステム障害直前までデータベース情報を復帰させる処理。 |

【権限】ファイルのパーミッション

パーミッションとは、Unixで扱われるファイルやディレクトリのアクセス権の設定です。

ファイルやディレクトリは扱う所有者、グループ、その他の3種類毎に、「実行」「書き込み」「読み込み」ができるかという3種類のアクセス権限を設定できます。

| – |

詳細 |

| パーミッション |

アクセス権限の種類・設定値のことです。UNIXでは「chmod」でアクセス権限(パーミッション)を変更できます。 |

【その他】用語

| 用語 |

概要 |

| フォールスネガティブ(False Negative) |

本来、検出すべきもの(ウイルスや不審な通信など)を、問題なしと分類し、検知しないこと。(検出漏れ) |

| フォールスポジティブ(False Positive) |

本来、検出すべきでないもの(正常な通信など)を、問題ありと分類し、検出すること。(誤検出) |

【情報処理入門】用語解説・資格試験対策まとめ

情報処理分野の用語・原理・資格試験対策について解説します。

コメント